Почему Samsung Knox это билет в один конец и как он выжигает себе мозги при взломе

А вы когда-нибудь задумывались, включая свой Samsung, что это за надпись мелькает внизу экрана Secured by Knox? Большинство пользователей годами жмут на кнопку питания и думают Ну, наверное, антивирус какой-то встроенный, пускай будет. На самом деле, под капотом вашего смартфона скрывается целая экосистема, которая больше похожа на цифровую спецслужбу. Она следит за вами, за системой и готова совершить цифровое харакири, если вы решите, что вы тут главный.

1) Как оно появилось?

История Knox началась в начале 2010-х. В то время миром корпоративной безопасности правил BlackBerry, а Android считался дырявым решетом для школьников. Samsung решили Хотим контракты с Пентагоном и создали проект под кодовым названием Knox (в честь Форт-Нокса, золотого хранилища США). Впервые технологию представили на Galaxy S4 в 2013 году. Это был вызов Samsung нужно было доказать министерствам обороны, что данные генералов не утекут в сеть, даже если те скачают кривой Angry Birds. Позже технология спустилась из высших эшелонов во все линейки, включая A и M, превратившись в стандарт.

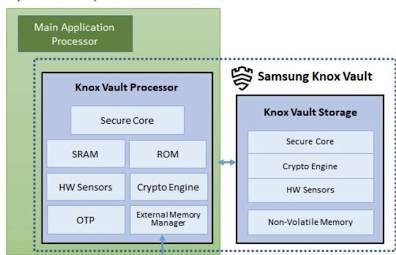

3) Это не софт, а железный замок.

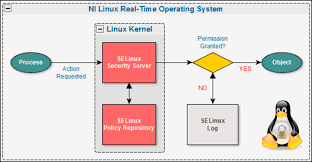

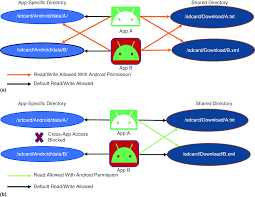

Главная ошибка считать Knox просто программой. Обычный антивирус работает внутри Android. Если вирус получает права суперпользователя (Root), он становится выше антивируса и может его выключить.А Knox работает по принципу доверенной зоны TrustZone Внутри процессора есть изолированный мир. Основная система Android даже не знает, что там происходит. Knox Vault Это физически отдельный чип с собственной памятью. Это сейф внутри вашего дома со своей автономной охраной.

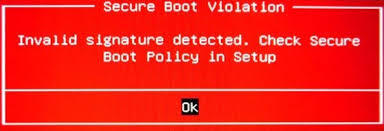

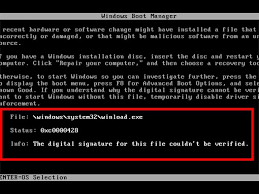

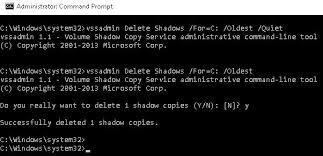

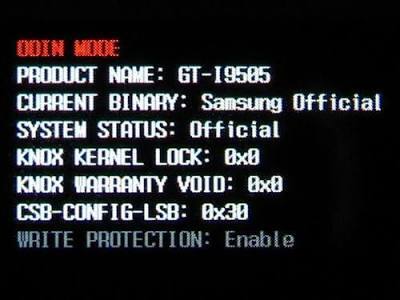

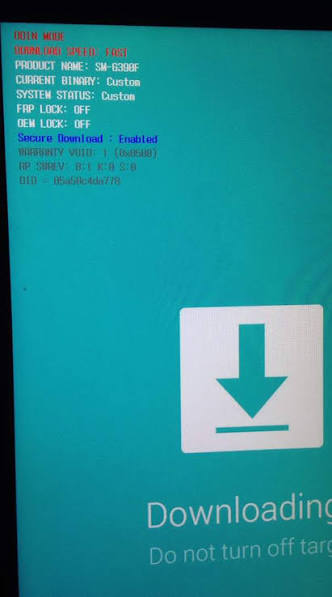

4) eFusе Физическое сгорание Теперь о боли. Внутри системы есть eFuse микроскопический электронный предохранитель. Как только вы решите, что вы хакер, и захотите просто разблокировать загрузчик (Bootloader) — всё, Knox триггерит. Система подает на этот предохранитель повышенный ток Он сгорает физически. Его нельзя починить прошивкой. Статус Knox меняется с 0x0 на 0x1 навсегда. В этот момент вы можете не увидеть реальный дым из корпуса, но ваш кошелек его точно почувствует, потому что Samsung Pay (Wallet) умирает навсегда. Смартфон больше никогда не даст вам платить касанием через родной сервис. Цена на вторичке улетает вниз опытные покупатели первым делом лезут в сервисное меню проверять статус Knox.

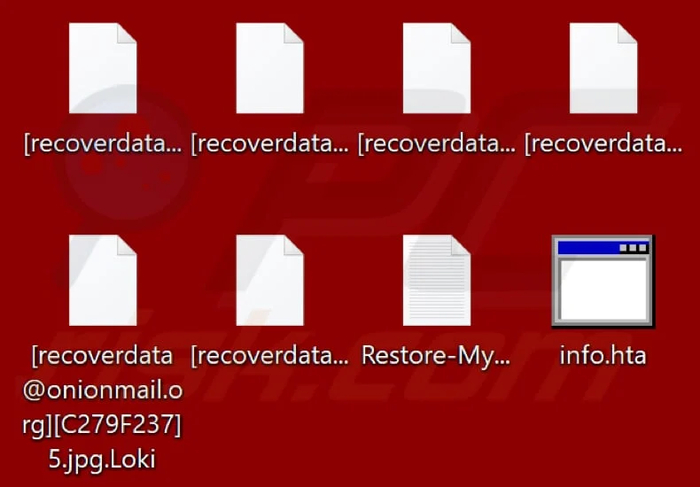

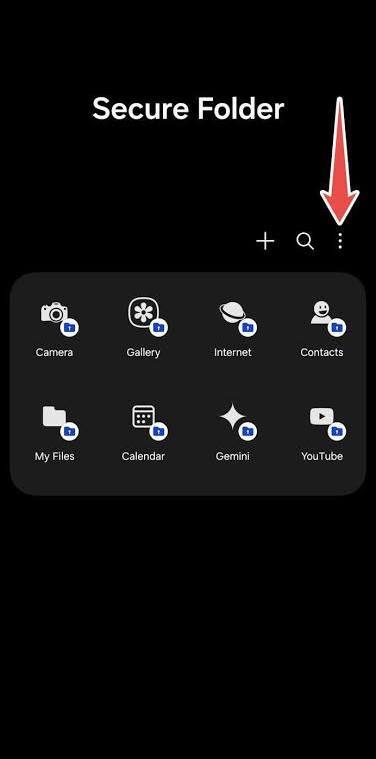

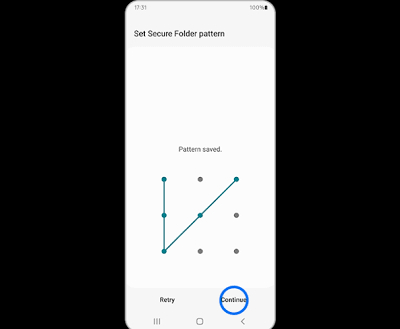

5) . Забыли пароль? Прощайтесь с данными навсегда . Если вы создали Защищенную папку и напрочь забыли от неё пароль или графический ключ вам уже не поможет никто. Ни официальный сервис, ни хакеры. В Knox вшита защита от перебора на уровне железа. После нескольких неудачных попыток чип блокирует доступ к ключам. Ваши данные превращаются в цифровой мусор. Это не тот случай, где можно сбросить через почту. Нет пароля нет доступа. Вообще.

Итог.

Knox это круто, если вы храните в телефоне всю жизнь от рабочих документов до секретных фоток. Это дает уверенность, что даже при краже смартфона ваши данные останутся тыквой для вора.

Ссылки

1) https://docs.samsungknox.com/admin/fundamentals/whitepaper/s...

2) https://xdaforums.com/t/research-samsung-knox-warranty-void-...

3) https://www.commoncriteriaportal.org/nfs/ccpfiles/files/epfi... 4) https://www.samsung.com/uk/support/mobile-devices/what-is-th...

5) https://news.samsung.com/de/wp-content/themes/btr_newsroom/download.php?id=2wU6fdCoKc5n7JdaXhUPzHcIe2h9FIPFzKNa3EsW0Ao=