Что такое cookie и для чего они нужны

Многие сайты предупреждают, что собирают cookie, и даже спрашивают, согласны ли с этим пользователи. Рассказываем, что такое «куки», насколько безопасно их сохранять на своем компьютере и какими они бывают.

Не все печеньки одинаково полезны: что такое cookie и для чего они нужны

Для чего нужны куки-файлы

Слово cookie переводится с английского как «печенье» — по одной из версий, разработчики ПО так раньше называли небольшой фрагмент данных (magic cookie, он же токен), который программы получали и в неизменном виде отправляли обратно. Позже этот принцип было принято использовать при организации веб-соединения.

Сейчас cookies, они же «куки», представляют собой текстовые документы, которые веб-сервер при каждом подключении к сайту сохраняет на компьютер пользователя — в папку с рабочими файлами браузера. Если вы снова зайдете на тот же сайт, веб-сервер обратится к этому текстовому документу и «узнает» вас.

Для решения каких задач используются cookies:

проверка подлинности (аутентификация) пользователя;

хранение персональных настроек пользователя;

контроль продолжительности сеанса;

сбор статистики о посещениях сайта.

Cookies имеют служебный характер и прежде всего обеспечивают комфортную работу пользователя. Например, несколько дней назад юзер заходил на сайт покупки билетов и выбрал город, в котором хочет посмотреть наличие свободных мест на концерте. Тогда при следующем посещении именно благодаря файлам «куки» браузер самостоятельно подставит правильный город — выбирать его повторно не придется. Аналогичная ситуация с авторизацией, выбором языковой версии сайта и другими предпочтениями.

Интернет-магазины запоминают ранее просмотренные товары и позже показывают их в специальных блоках, чтобы вы смогли быстро вернуться к ним снова. Также добавленные в «корзину» во время предыдущей сессии товары отображаются там при следующем посещении страницы.

Рекламодатели используют собранную веб-сервером служебную информацию, чтобы подсчитывать количество посещений страницы одним и тем же пользователем, видеть предпочтения клиентов, показывать рекламные сообщения, которые соответствуют реальным интересам посетителей. Скажем, если пользователь водит машину, с большой вероятностью ему будет интереснее реклама нового автосервиса в его районе, чем информация об открытии магазина рукоделия на другом конце города.

Также cookies выполняют важную роль в поиске проблем на сайте, помогают находить и оперативно устранять уязвимости, предотвращать случаи мошенничества и таким образом защищать пользователей от действий злоумышленников.

И наконец, «куки» позволяют снизить нагрузку на веб-сервер. Так как ему не приходится повторно запрашивать у пользователя одну и ту же информацию, повышается скорость загрузки страниц.

Многие современные сайты просто не смогут работать в полном объеме, если пользователь не согласится принимать cookie.

Какая информация хранится в файлах cookie

Несмотря на то что сами текстовые файлы cookie весят совсем мало, в них удается вместить довольно большой объем разноплановой информации:

версия ОС и браузера, с которых был выполнен переход на сайт;

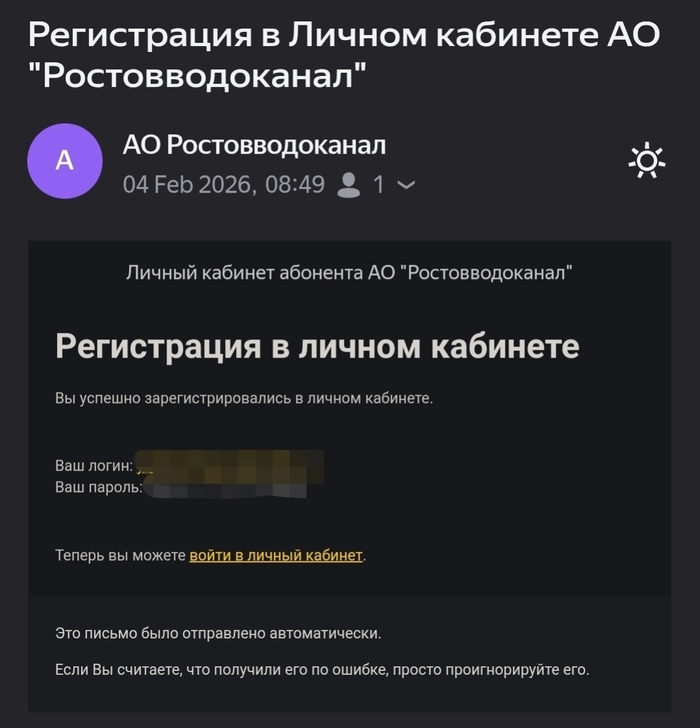

личные данные (логины и пароли) авторизованных пользователей;

дата и время последнего и предыдущих посещений сайта;

визуальное оформление страницы или сайта;

индивидуальные настройки профиля: размер шрифта, регион, язык и другие;

перечень введенных поисковых запросов;

история просмотренных страниц;

содержимое «корзины» в интернет-магазине (даже без регистрации).

Что такое cookies в браузере и какими они бывают

Сессионные, постоянные и сторонние «куки» — что это такое? Речь идет о трех основных видах cookies-файлов, которые сохраняются на компьютере пользователя.

Сессионные cookies также называют временными — они хранятся только во временной (оперативной) памяти устройства ровно до тех пор, пока пользователь находится на открытой странице сайта. Когда он закроет данную страницу или браузер, сессионные «куки» будут автоматически удалены.

Постоянные cookies, в отличие от сессионных, не исчезают из памяти устройства после завершения сессии, однако имеют ограниченный срок жизни. Удаляются они автоматически через определенный промежуток времени. Именно постоянные «куки» также называют «следящими», так как они в течение своего жизненного цикла позволяют отслеживать действия посетителей сайта. Так рекламодатели узнают, какую рекламу показывать пользователям, а те могут не вводить повторно свои авторизационные данные, если делали это раньше.

Сторонние cookies появляются на сайтах, в которых используется контент с внешних ресурсов — например, рекламные баннеры.

Принимать «куки» — это безопасно?

Cookies — это текстовый файл или набор текстовых файлов, которые не выполняют какие-либо действия, так как не являются исполняемыми. Другими словами, «куки» не могут удалить важную информацию на компьютере или записать экран в то время, как вы вводите пароль в платежном сервисе.

Кроме того, даже с точки зрения права cookies не относятся к личной информации, так как не позволяют однозначно идентифицировать конкретного человека. С другой стороны, если эти данные попадут в руки киберпреступников, это может привести к проблемам.

Cookie-файлы при определенных обстоятельствах способны сделать пребывание на сайтах менее безопасным, поэтому в ЕС разработали законодательство, которое регулирует их использование — Директиву 2009/136/ЕС. В соответствии с ней европейские государства должны получить согласие пользователя перед сохранением на его компьютере cookie‑файлов.

Не все cookie нуждаются в согласии пользователя на хранение — без некоторых из них сложно представить нормальную работу сайта. Например, к таким «куки» относятся файлы, благодаря которым при повторном посещении интернет-магазина видны ранее добавленные в корзину товары.

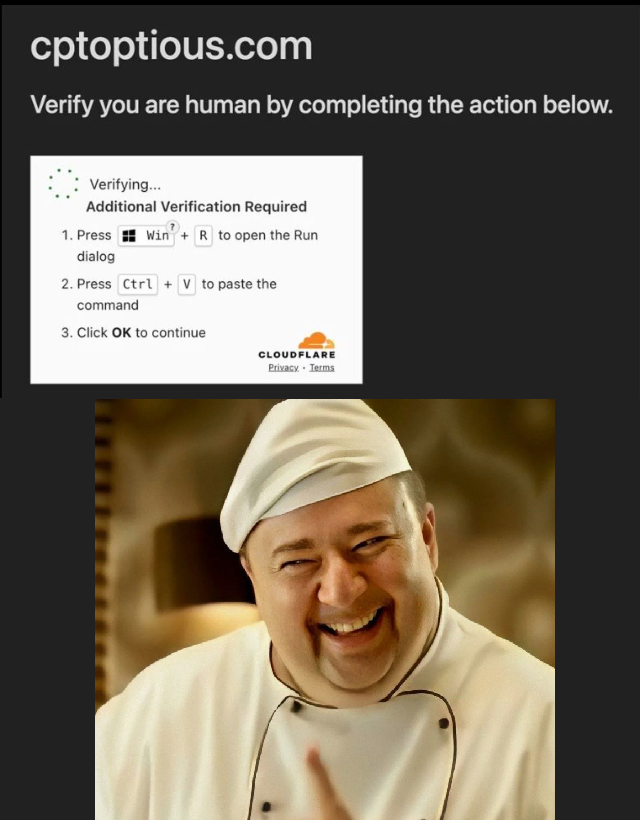

Чем могут быть опасны cookie-файлы

Мы собрали несколько ситуаций, в которых хранение «куки» может быть действительно небезопасным для пользователя сайта.

Взлом текущей сессии. Если интернет-трафик передается по незащищенному каналу, злоумышленники могут перехватить конфиденциальную информацию вроде номера, срока действия и CVV-кода банковской карты, чтобы использовать ее для покупок или вывода денег. Использование HTTPS-соединения исключает такую возможность, но все же не дает 100% гарантии.

Подлог cookie для извлечения выгоды. Типичный пример — когда злоумышленник выполняет подмену, чтобы заплатить онлайн меньше, чем указано на сайте. Владельцы ресурсов также могут снизить риски реализации такого сценария — для этого они сохраняют на компьютере пользователя только идентификатор текущей сессии, но основная информация размещается на отдельном сервере.

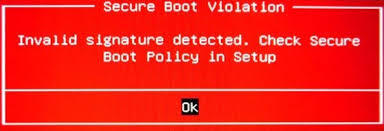

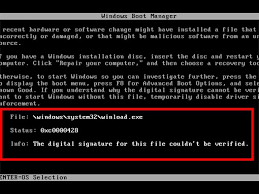

Кража cookie. Установка определенного типа вредоносного ПО помогает похитить «куки», чтобы в дальнейшем использовать их для авторизации на ресурсах, которые пользователь посещал ранее. Этот сценарий можно реализовать даже на тех сайтах, которые работают по протоколу HTTPS.

Безопасность при работе с cookie

Любому пользователю интернета даже с минимальными знаниями под силу организовать относительно безопасную работу с cookie. Рассказываем, как это сделать.

Как очистить cookie в браузере

Для очистки необходимо перейти в раздел с настройками браузера и выполнить там несколько простых действий.

В браузере Google Chrome следует открыть раздел «История» и выбрать пункт «Очистить историю». Убедитесь, что галочка стоит только перед строкой «Файлы cookie и другие данные сайта», а затем нажмите на кнопку «Удалить данные». Инструменты для управления «куки» в Google Chrome спрятаны в другом пункте меню: зайдите в раздел «Конфиденциальность и безопасность», найдите пункт «Файлы cookie и другие данные сайтов», после чего укажите, в каких ситуациях необходимо их блокировать и можно удалять.

В браузере Mozilla Firefox перейдите в раздел «Журнал», затем выберите «Удалить историю» и поставьте галочку перед строчкой «Куки», после чего подтвердите удаление нажатием на кнопку «Ок». Для управления cookie на каждом отдельном сайте откройте раздел «Приватность и защита», а в разделе «Куки и данные сайтов» выберите пункт «Управление данными». Здесь же можно задать условие, чтобы служебные файлы удалялись автоматически после закрытия Firefox.

В браузере Opera перейдите в раздел «Безопасность» («Конфиденциальность и безопасность») и выберите там «Файлы cookie и прочие данные сайтов», чтобы настроить управление сохранением системной информации. Для удаления «куки» щелкните по пункту «Очистить историю посещений», а затем выберите «Файлы cookie и прочие данные сайтов». В конце подтвердите выбор нажатием на кнопку «ОК».

Настоятельно рекомендуем очищать «куки» в тех браузерах, которыми вы пользовались вне дома или постоянного места работы.

Как защититься от кражи cookie

Полное отключение «куки» — не самый лучший выбор для пользователя, который посещает множество веб-страниц в течение дня. Но если при этом необходимо сделать интернет-серфинг более безопасным, прислушайтесь к этим рекомендациям:

совершайте покупки только в тех интернет-магазинах, которые при передаче данных конфиденциального характера (например, платежных) используют только защищенный протокол HTTPS;

не делайте покупки и не совершайте других действий, в которых используются ваши платежные данные, через публичные сети доступа Wi-Fi;

устанавливайте только самые необходимые плагины и только от проверенных поставщиков ПО, которые имеют хорошую репутацию;

используйте режим «Инкогнито», если вам необходимо посетить сайт, который не вызывает доверия и потенциально представляет угрозу.

Надеемся, нам удалось понятными словами разъяснить все самое важное про «куки» на сайте: что это и как работает. Хотя с cookies связано много опасений и вполне реальных угроз, в большинстве случаев они полезны пользователям и владельцам сайтов. Поэтому рекомендуем воспринимать их в первую очередь как служебные данные, помогающие сделать вашу работу в интернете более комфортной, сэкономить время и повысить скорость загрузки веб-страниц и в целом работу сайта.

А если вам просто надоели надоедливые напоминания, установите в браузер расширение, их блокирующее.

Ищите по "Ненавижу куки", или похожее сами придумайте.