Долгая память

Почему цифровое прошлое не имеет срока давности – и как это меняет правила

"Долгая память хуже, чем сифилис, особенно в узком кругу."

- "Электрический пёс". Борис Гребенщиков

Статья-компаньон к статье «Светящиеся тени»

Введение

В «Светящихся тенях» мы разобрали парадокс цифровой невидимости: чем усерднее человек прячется от алгоритмов, тем заметнее он становится. Описали физику процесса – обнаружение через отсутствие, теневые профили, эффект гравитационного линзирования данных. Но та статья работала в двух измерениях: горизонтальном (коммерческие алгоритмы, рекламные платформы, шантажисты) и настоящем (здесь и сейчас).

Это было честное, но неполное описание.

Чтобы картина стала объёмной, нужно добавить три измерения, которые «Светящиеся тени» оставили за кадром. Вертикаль – кто, кроме рекламщиков, смотрит на ваши данные. Время – что система знала о вас ещё до того, как вы задумались о приватности. И масштаб – что происходит, когда к накопленным данным подключается искусственный интеллект.

Эти три измерения меняют выводы первой статьи не количественно, а качественно. Вопрос перестаёт быть «как спрятаться» и становится «в каком обществе мы окажемся».

Два этажа наблюдения

В «Светящихся тенях» мы говорили об алгоритмах так, будто они – единое целое. Рекламная платформа, рекомендательная система, поисковик – всё это сливалось в обобщённую «систему», которая «видит» вас. Но у этой системы есть как минимум два этажа, и работают они по принципиально разной логике.

Первый этаж – коммерческий. Здесь живут Google, Meta, Яндекс, TikTok и тысячи рекламных сетей поменьше. Их задача – монетизация внимания. Они хотят знать, что вам показать, чтобы вы кликнули, купили, остались на платформе подольше. Для них человек с VPN и заблокированными cookies – досадная помеха. Нерентабельный кластер. На попытку его «расколоть» нужно потратить больше, чем он принесёт в виде рекламной выручки. Поэтому коммерческие алгоритмы чаще всего такого пользователя просто списывают: «не получилось идентифицировать – ладно, работаем с остальными 99%». Экономика внимания жёстко диктует приоритеты: зачем тратить ресурсы на одного упрямца, если рядом миллион открытых профилей?

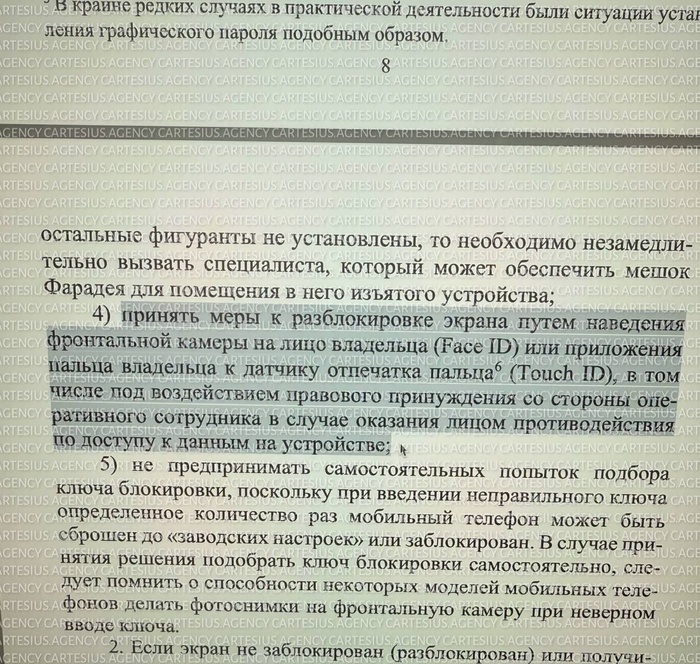

Второй этаж – государственный. Спецслужбы, аналитические подразделения, системы радиоэлектронной разведки (SIGINT). И вот здесь экономика совершенно другая. Для аналитика спецслужбы человек, который применяет серьёзную криптографию, использует Tor, шифрует переписку через PGP – не досадная помеха, а подарок. Потому что он сам себя пометил. Сам вошёл в категорию, заслуживающую пристального внимания.

Разница между этажами – в том, что происходит после обнаружения аномалии.

Коммерческий алгоритм, столкнувшись с «тенью», пожимает плечами и идёт дальше. Государственный алгоритм, столкнувшись с «тенью», открывает папку. Не для немедленного взлома – это дорого и не всегда нужно. А для накопления. Логика простая: «Мы пока не знаем, кто это. Но мы сохраним весь его зашифрованный трафик, все метаданные, все тайминги. Когда-нибудь – через год, через пять, через десять – у нас появятся инструменты для расшифровки. Или он сам допустит ошибку. А данные уже будут ждать».

Этот принцип – «сохрани сейчас, расшифруй потом» – не конспирология. Он был публично подтверждён в документах, раскрытых Эдвардом Сноуденом в 2013 году. Программы массового сбора данных АНБ работали именно по этой логике: перехватывать и архивировать максимально широкий поток, а анализировать – по мере появления задач и инструментов.

И вот что принципиально: два этажа связаны. Коммерческие платформы выступают невольными чернорабочими для государственных систем. Данные собираются в одной логике (монетизация), а используются – в другой (анализ). Человек соглашается на условия использования стримингового сервиса, думая, что отдаёт информацию о своих вкусах в кино. А его паттерн просмотров, расписание активности, список устройств, IP-адреса – всё это может быть запрошено через механизмы правового принуждения или получено через технические каналы. И использовано для целей, о которых ни пользователь, ни сам стриминговый сервис даже не задумывались.

Попытка защиты от первого этажа (коммерческого) может автоматически привлечь внимание второго (государственного). VPN, который делает вас «невидимым» для рекламной сети, одновременно помечает вас в системе, где невидимость – признак интереса. Вы решали одну задачу – а создали другую, на порядок серьёзнее.

Причём даже те инструменты, которые считаются «надёжными», имеют свои уязвимости – и уязвимости эти носят системный характер. Tor, золотой стандарт анонимности, основан на принципе каскадного шифрования через цепочку узлов-посредников. Но если достаточное количество этих узлов контролируется одним игроком, анонимность математически разрушается: входной и выходной трафик коррелируются по времени и объёму. Это не теоретическая угроза – подобные атаки были документально подтверждены. Новые версии протокола вводят дополнительные механизмы защиты, но сам принцип остаётся: безопасность системы зависит от доверия к инфраструктуре, а инфраструктура принадлежит неизвестным операторам.

Есть и более тонкий слой. Даже если трафик зашифрован идеально, а IP-адрес скрыт безупречно, остаются поведенческие биометрические маркеры. Темп печати. Характерные паузы между словами. Паттерн взаимодействия с интерфейсом – как вы двигаете мышью, как скроллите страницу, как переключаетесь между вкладками. Всё это – уникальный отпечаток, столь же индивидуальный, как походка или голос. И в отличие от IP-адреса, его нельзя спрятать за VPN. Он идёт с вами повсюду – на каждый сайт, в каждый аккаунт, через любой прокси.

Время: асимметрия памяти

«Светящиеся тени» описывали человека так, словно он появился на свет в тот момент, когда включил VPN. Словно до этого его не существовало в цифровом пространстве. В реальности за каждым из нас – 15, 20, а у кого-то и 25 лет оцифрованного прошлого.

Вспомните себя в начале двухтысячных. Форумы, где вы регистрировались под никнеймом, который казался анонимным. Ранние соцсети – «Одноклассники», «ВКонтакте», LiveJournal – где вы заполняли профили с настоящими именами, школами, городами, фотографиями. Почтовые ящики, к которым привязывали аккаунты. Покупки в ранних онлайн-магазинах. Объявления на досках. Комментарии под новостями. Всё это казалось мимолётным – написал и забыл.

Но интернет не забывает.

Каждый из этих фрагментов где-то хранится. В базах данных платформ. В кэшах поисковых систем. В архивах вроде Wayback Machine. В слитых базах, гуляющих по даркнету. В резервных копиях, которые сделал кто-то другой. Вы давно удалили свою страницу на форуме – но её уже проиндексировал поисковик, а кто-то успел сделать скриншот, а база пользователей утекла при взломе пять лет спустя.

Это можно назвать «цифровым полураспадом» – по аналогии с радиоактивным. Данные не исчезают. Они лишь меняют форму хранения и доступности. Со временем часть из них становится труднодоступной – ссылки ломаются, серверы отключаются, форматы устаревают. Но «труднодоступна» и «уничтожена» – вещи принципиально разные. Для обычного человека, который вручную ищет следы своего прошлого, большая часть этих данных недостижима. Для системы с достаточными ресурсами – это вопрос запроса к базе.

И вот ключевой принцип, который меняет всю картину: человек не помнит свои ошибки. Система помнит все.

Вы не вспомните, что в 2011 году один раз зашли в свой «анонимный» аккаунт с рабочего IP-адреса. Или что в 2014-м опубликовали фотографию, на которой в отражении монитора виден рабочий стол с открытой почтой. Или что в 2017-м использовали на двух разных (казалось бы, никак не связанных) аккаунтах одинаковый пароль – и оба аккаунта попали в разные утечки, где хеш пароля стал связующим звеном.

Каждая такая мелочь – по отдельности ничтожная – лежит в архиве и ждёт. Ждёт момента, когда появится инструмент, способный поднять все эти разрозненные осколки, сопоставить их и замкнуть на одного человека.

Причём системе не нужно ждать вашей будущей ошибки. Достаточно ваших прошлых. Человек, который сегодня тщательно выстраивает цифровую защиту, не может задним числом исправить то, что делал пятнадцать лет назад, когда ни о какой защите не думал. А именно те ранние, наивные, беспечные данные – самые ценные для системы. Они были созданы без фильтра, без самоцензуры, без оглядки. Они – чистый сигнал, неискажённый попытками маскировки. И они уже собраны.

Этот момент уже наступил.

ИИ: машина ретроспективного анализа

Всё, что описано в предыдущей главе – исторические данные, утечки, забытые аккаунты – существовало и раньше. Но до недавнего времени это был мёртвый архив. Петабайты информации, которые технически хранились, но практически были бесполезны: слишком много данных, слишком мало людей, способных их осмыслить. Живой аналитик мог работать с десятком целей. Сотней – с трудом. Тысячей – невозможно.

Искусственный интеллект снял это ограничение. И не просто снял – вывернул наизнанку.

Раньше данные собирались быстрее, чем анализировались. Архивы росли, а ресурсов на их обработку не хватало. Сегодня ИИ способен переанализировать старые данные с новыми возможностями – и извлечь из них то, что на момент сбора извлечь было невозможно. Фотография 2012 года, которую тогда мог проанализировать только живой человек с лупой, сегодня прогоняется через мультимодальную нейросеть за секунды. Текст форумного поста пятнадцатилетней давности сопоставляется с тысячами других текстов по лингвистическому профилю – ритм фраз, характерные обороты, частотность слов, типичные ошибки. Цепочка транзакций, которая ничего не говорила аналитику в 2015 году, при наложении на граф социальных связей 2025-го вдруг замыкается на конкретного человека.

Три механизма, которые делают ИИ особенно опасным в контексте ретроспективного анализа, стоит разобрать подробнее.

Первый – предсказание связей. Графовые нейросети – специальный класс ИИ, работающий со структурами отношений – умеют вычислять вероятность связи между двумя узлами, даже если прямого контакта между ними нет. Два человека никогда не звонили друг другу, не переписывались, не были в одном чате. Но у них есть общие знакомые. Они бывали в одних и тех же местах с разницей в несколько часов. Их покупательские корзины содержат специфическое совпадение – например, одну и ту же редкую книгу, купленную с разницей в неделю. Ни один из этих фактов сам по себе ничего не доказывает. Но графовая нейросеть считает совокупную вероятность – и она может оказаться достаточно высокой, чтобы система пометила эту пару как «вероятно связаны».

Второй – то, что можно назвать «топологией тишины». ИИ ищет не только прямые контакты, но и корреляции отсутствия сигналов. Представьте: пять человек, формально никак не связанных, регулярно и одновременно пропадают из «прозрачного» эфира. Телефоны выключаются, активность в соцсетях прекращается, банковские карты замолкают. А в это же время в защищённых сетях – Tor, шифрованные мессенджеры – генерируется сопоставимый объём трафика. Содержание этого трафика зашифровано, прочитать его нельзя. Но сам факт синхронности – пять «тишин» совпадают с пятью всплесками зашифрованной активности – говорит системе достаточно. Ей не нужно знать, о чём они говорят. Достаточно знать, что они говорят одновременно.

Третий – кросс-доменный синтез. ИИ способен связывать данные из принципиально разных областей, между которыми человеческий аналитик никогда не провёл бы параллель. Анонимный текст 2026 года – статья, комментарий, пост – сопоставляется по лингвистическому профилю с открытой публикацией 2012-го. Гипотеза подтверждается через третий, независимый источник: в окружении автора поста 2012 года кто-то в 2026-м покупает товар, связанный с темой анонимного текста. Каждое звено цепочки – косвенное. Но ИИ строит цепочки из сотен звеньев и оценивает их совокупную достоверность.

Вот что всё это означает в практическом смысле: данные не устаревают. Они дозревают. Информация, собранная в 2010 году, становится более ценной в 2026-м, потому что появились инструменты для её анализа, которых не существовало на момент сбора. Ваше цифровое прошлое – не закрытая книга. Оно перечитывается заново каждый раз, когда появляется более мощный читатель.

Коллективная уязвимость: от индивида к сети

В «Светящихся тенях» мы ввели понятие Shadow Lensing Analysis – метод, при котором обнаруженная «тень» используется как линза для картографирования скрытых структур. Там этот метод был описан в горизонтальном срезе: система находит одну «тень», потом вторую, на пересечении их «полей искажений» обнаруживает невидимый кластер.

Теперь добавим к этому время и ИИ – и картина станет значительно жёстче.

Окружение «тени» – это обучающая выборка для нейросети. Каждый открытый профиль в окружении скрытого человека – источник данных, из которого ИИ извлекает информацию не только о владельце профиля, но и о тех, кто рядом с ним. И если в «Светящихся тенях» речь шла о коммерческих рекомендательных системах, которые фиксируют «вмятины» в профилях, то здесь работает куда более мощный инструмент.

Достаточно одной микроутечки от одного участника скрытой группы – и цепочка начинает разматываться. Геометка на фотографии, которая случайно совпала с местом, где в это время был другой участник. Отражение в очках на селфи, на котором виден фрагмент обстановки. Характерное изменение потребительской корзины – человек вдруг начал покупать продукты, которые раньше не покупал, и это совпадает по времени с появлением в его жизни нового контакта.

ИИ видит то, что можно назвать «микросинхронизациями» – неочевидные совпадения в поведении людей, которые формально никак не связаны. Два человека в разных городах одновременно перешли на одну и ту же марку кофе. Три человека из разных социальных кругов в один и тот же день загуглили одну и ту же малоизвестную тему. Четыре человека, не являющиеся друзьями в соцсетях, за одну неделю посетили один и тот же ресторан. Каждое совпадение – шум. Но когда ИИ накладывает десятки таких совпадений друг на друга и они выстраиваются в паттерн, шум превращается в сигнал.

И вот где срабатывает жестокая ирония, описанная в «Светящихся тенях», но теперь усиленная многократно: чем больше участников группы пытаются «спрятаться», тем больше линз возникает, тем больше пересечений, тем точнее восстанавливается структура. Индивидуальная скрытность теоретически возможна (хотя и крайне трудна). Коллективная – самоподрывна по определению. Каждый новый «невидимый» участник добавляет системе ещё одну точку входа для анализа. Защищаясь по отдельности, они коллективно формируют сверхчёткий поведенческий паттерн.

Причём ИИ работает не только с настоящим. Он поднимает историю. Обнаружив подозрительный кластер в 2026 году, система откатывается на десять лет назад и ищет: были ли эти люди связаны раньше? Были ли пересечения, которые на тот момент казались случайными? И часто находит – потому что люди, которые сегодня тщательно скрывают связь, десять лет назад о скрытности не думали.

Четыре пути

В «Светящихся тенях» мы описали два честных выбора – осознанное участие и осознанный выход – один нечестный (самообман с изолентой), и коротко упомянули четвёртый: путь неосознанной конформности, которому следует большинство по умолчанию. Здесь стоит развернуть эту типологию полностью – потому что «долгая память» меняет цену каждого из четырёх вариантов.

Начнём с четвёртого, потому что он – самый массовый и самый парадоксальный.

Цифровой сомнамбулизм. Человек, который вообще не задумывается о проблеме. Он не «принял» цифровую прозрачность – он её не заметил. Не «выбрал» открытость – он просто плывёт по течению, не подозревая, что течение куда-то несёт. Принимает все cookies, не читая. Соглашается со всеми условиями использования, не вникая. Публикует фотографии, не задумываясь о том, что на них видно кроме основного сюжета. Его цифровой след – самый обширный и самый «чистый» с точки зрения аналитических систем: никаких попыток маскировки, никакого шума, чистый сигнал.

На первый взгляд этот путь кажется парадоксально безопасным. Человек, который не задумывается, растворён в массе. Его поведение предсказуемо. Аномалий нет. Он – фоновый шум, в котором нечего выделять. Но это иллюзия: сомнамбула не «защищён» – он просто ещё не стал целью. Его открытый, плотный, нефильтрованный профиль – идеальный материал для любого типа анализа, когда до него дойдёт очередь. А в эпоху автоматизированного ИИ-скрининга очередь доходит до всех.

Но «долгая память» обнажает скрытую цену этой защиты. Сомнамбула генерирует данные с максимальной скоростью и нулевой фильтрацией. Его архив – самый полный, самый подробный, самый «чистый» для анализа. Он не создаёт шума, не путает следы, не оставляет пробелов. Когда (не если, а когда) обстоятельства изменятся – утечка данных, изменение законов, сдвиг политического ландшафта, – этот архив станет идеальным материалом для ретроспективного анализа. И у сомнамбулы не будет ни инструментов для понимания того, что произошло, ни словаря для описания ситуации, ни стратегии ответа. Он обнаружит себя в мире, правила которого сменились, с полностью открытым прошлым и полным отсутствием субъектности.

Цена сомнамбулизма – отложенная. Она не видна в настоящем. Она предъявляется в будущем, причём целиком и сразу.

Если свести все четыре пути в простую схему, получится матрица. По одной оси – осознанность: понимаешь ли ты, как устроена цифровая среда. По другой – действие: участвуешь ты в ней или выходишь.

Осознанное участие – первый честный путь. Ты понимаешь правила, принимаешь их, действуешь внутри них со знанием дела. Через призму «долгой памяти»: ты понимаешь, что твои данные вечны, и управляешь тем, какие данные создаёшь. Формируешь архив осознанно – зная, что он будет перечитан.

Осознанный выход – второй честный путь. Ты понимаешь правила, они тебя не устраивают, ты уходишь полностью и последовательно. Через призму «долгой памяти»: ты минимизировал объём данных, которые могут быть использованы ретроспективно. Но и здесь честность требует признать: прошлое уже записано. Выход закрывает кран, но не осушает бассейн.

Неосознанная попытка выхода – самообман. Ты пытаешься уйти, не понимая, как система работает. Через призму «долгой памяти»: ты создал самый «вкусный» для системы профиль – аномальный, привлекающий внимание второго этажа, притом с богатым историческим архивом, который ты забыл, а система нет. Худшая из комбинаций.

Неосознанное участие – сомнамбулизм. Ты внутри, но ты спишь. Через призму «долгой памяти»: ты накопил самый полный открытый архив и не подозреваешь о его существовании. Кажешься невидимым, пока система занята другими. Максимально уязвим, когда очередь дойдёт до тебя.

Каждый из четырёх путей имеет свою цену. Но только два из них – осознанные – дают возможность эту цену хотя бы оценить до того, как придёт счёт.

Горизонт: информационная ноосфера

А теперь – самый неудобный разговор. О том, куда всё это движется.

Можно было бы сохранить академическую сдержанность и сказать: «существует два сценария развития, и неизвестно, какой из них реализуется». Но это было бы лукавством.

Сценарий один: тотальная аналитическая прозрачность. ИИ становится мощнее, покрытие – плотнее, слепых пятен – меньше, пока они не исчезнут вовсе.

Сценарий два: система захлебнётся в собственной сложности. ИИ, анализирующий всё более мелкие паттерны, столкнётся с алгоритмической апофенией – ложным распознаванием связей. Начнёт видеть заговоры там, где есть совпадения. Перегрузится ложноположительными срабатываниями и обесценит собственную аналитику.

Второй сценарий звучит утешительно. Но если посмотреть на динамику развития, утешение рассыпается. Апофения – проблема каждого конкретного поколения технологий. Следующее поколение учится отличать ложные паттерны от истинных – потому что ложные паттерны сами становятся обучающей выборкой. Система не слепнет – она калибруется. Каждый ложноположительный результат делает следующую итерацию точнее.

А плотность покрытия растёт по всем направлениям одновременно. Группировки спутников вроде Starlink дают глобальное покрытие связью – и одновременно создают сеть, которая может отслеживать перемещения объектов по отражению сигналов. Технология 5G, а за ней 6G – частоты выше, плотность базовых станций больше, объём передаваемых данных колоссален, а значит и косвенной информации, которую можно извлечь из структуры трафика, на порядки больше. Уже сейчас существуют алгоритмы, способные по нюансам рассеивания Wi-Fi-сигнала определять количество людей в помещении, их перемещения и даже позы. Когда аналогичные методы будут применены к сетям 5G и 6G, где плотность передачи данных многократно выше, разрешающая способность такого «радара» возрастёт пропорционально.

Прямое следствие: информационная среда уплотняется до состояния, в котором «слепые пятна» сохраняются лишь в физически экранированных пространствах. Клетка Фарадея – металлическая оболочка, блокирующая электромагнитные волны – остаётся, пожалуй, единственным надёжным способом создать зону, не просматриваемую извне. Помещение, экранированное от всех видов излучения, без коммуникаций, с автономным освещением, отрезанное от сети полностью. Время, проведённое внутри такого помещения, действительно не может быть проанализировано напрямую. Но и здесь есть нюансы: система может фиксировать сам факт посещения экранированного помещения (человек «пропал» из эфира, а потом появился снова), а по изменению паттернов поведения после визита – выстраивать гипотезы о том, что там обсуждалось.

А что с отравлением данных? С алгоритмическим обесцениванием? С компартментализацией? Все эти стратегии, описанные как перспективные в академической литературе, упираются в одну и ту же проблему: они предполагают противостояние. А любое противостояние – гонка мощностей. Вы генерируете шум – система учится его фильтровать. Вы дробите свой цифровой след на несвязанные фрагменты – ИИ учится находить связи между «несвязанными» вещами. Вы создаёте фальшивые профили – нейросеть учится отличать синтетическое поведение от органического. На каждую защиту находится атака, причём ресурсы атакующей стороны (государства и корпорации) на порядки превышают ресурсы обороняющейся (частное лицо).

Что остаётся? Единственная стратегия, которая теоретически работает в условиях полной аналитической прозрачности, – цифровая самодисциплина. Не попытка обмануть систему, а выработка привычек, которые не позволяют повысить точность анализа сверх определённого порога. Система вычислит вероятности. Составит прогноз. Но если человек последователен в самодисциплине, системе придётся исходить из прошлых данных, предполагая, что личность и привычки неизменны. А они – если дисциплина работает – изменились. Не через шум, не через обман, а через реальное изменение поведения, которое невозможно отличить от естественной эволюции личности, потому что оно ею и является.

Но будем честны: такой уровень самоконтроля – это профессиональная разведывательная дисциплина. Требовать её от обычного человека нереалистично. А значит, для подавляющего большинства вопрос «как спрятаться» теряет практический смысл. И на первый план выходит совсем другой вопрос.

Три общества: инструмент или оружие

Если технология тотальной прозрачности неизбежна, то значение имеет не сама технология, а структура власти, которая ею распоряжается. Молоток может забить гвоздь, а может проломить череп. Разница – не в молотке.

Здесь возможны три принципиально разных исхода.

Первый – симметричная прозрачность. Видны все: и граждане, и власть, и корпорации. Каждая финансовая транзакция чиновника так же прозрачна, как покупки рядового жителя. Каждое решение корпорации – так же отслеживаемо, как действия частного лица. Алгоритмы работают в обе стороны: они не только анализируют граждан для государства, но и анализируют государство для граждан. В пределе это что-то вроде «цифрового социализма» – среда, где злоупотребления технически невозможны, потому что любое злоупотребление немедленно видно всем. Постденежная экономика, алгоритмическое распределение ресурсов, радикальная подотчётность. Утопия? Возможно. Но технически реализуемая утопия – что уже немало.

Второй – асимметричная прозрачность сверху. Платформенные монополии становятся новыми феодалами. Google, Apple, Amazon, их китайские и будущие аналоги – контролируют инфраструктуру данных и извлекают из неё ренту. Граждане прозрачны для платформ, платформы непрозрачны для граждан. Государства либо сращиваются с платформами, либо становятся зависимыми от них. Это техно-феодализм: формально ты свободен, фактически – ты крепостной на чужой земле, а земля – это цифровая инфраструктура, без которой ты не можешь ни работать, ни общаться, ни существовать в обществе. Не антиутопия из фантастики – а вполне узнаваемая тенденция уже сегодня.

Третий – асимметричная прозрачность без противовесов. Тоталитарный деспотизм: государство видит всё, гражданин не видит ничего. Данные используются для контроля, подавления инакомыслия, превентивного «обезвреживания» неугодных. Система социального рейтинга – не как эксперимент, а как основа общественного устройства.

«Долгая память» делает этот сценарий особенно зловещим. Ретроспективный анализ позволяет наказывать людей не за то, что они делают сейчас, а за то, что они делали десять лет назад – когда это ещё было нормой. Законы изменились, а данные остались. И ИИ, перечитав ваш архив через призму новых правил, нашёл «нарушения», о которых вы даже не знали.

Это не фантастика. История знает множество примеров ретроактивного преследования: смена режима превращает вчерашних лояльных граждан в сегодняшних преступников. Разница лишь в том, что раньше новая власть работала с обрывочными архивами тайной полиции, а теперь к её услугам – полный цифровой след каждого гражданина за два десятилетия. Причём этот след собирали не спецслужбы, а сам гражданин, добровольно, кликая «Согласен с условиями».

И здесь обнаруживается ещё одно следствие, о котором редко говорят. Даже в демократическом обществе с работающими институтами «долгая память» создаёт эффект охлаждения – chilling effect. Люди, которые знают, что каждое их слово и действие записывается навечно, начинают вести себя иначе. Не потому что боятся конкретного наказания, а потому что не могут предсказать, какие нормы будут действовать через десять лет. Самоцензура становится привычкой. Поведение – всё более усреднённым. Готовность высказывать непопулярные мнения – всё ниже. Конформизм растёт не из-за репрессий, а из-за неопределённости. Тоталитаризм, построенный не на страхе, а на осторожности – тише, мягче и, возможно, эффективнее классического.

Обратите внимание: технология во всех трёх сценариях одна и та же. Те же алгоритмы, те же данные, те же вычислительные мощности. Разница – в том, кто их контролирует, в чьих интересах они работают и есть ли механизмы, обеспечивающие симметрию.

И вот здесь «Долгая память» ставит вопрос, на который «Светящиеся тени» не претендовали. Первая статья спрашивала: «Как устроена среда?» Вторая спрашивает: «Кто будет ею управлять?»

Борьба за приватность, строго говоря, проиграна. Она была проиграна не в тот момент, когда кто-то придумал таргетированную рекламу, а гораздо раньше – когда стоимость хранения данных упала ниже стоимости их удаления, и стало экономически рациональным хранить всё. После этого вопрос был лишь в том, когда появятся инструменты для анализа накопленного. Они появились.

Борьба, которая ещё не проиграна, – борьба за симметрию прозрачности. За то, чтобы те же инструменты, которые позволяют государству видеть гражданина, позволяли гражданину видеть государство. За то, чтобы «долгая память» работала не только против частных лиц, но и против тех, кто принимает решения. За то, чтобы аналогия с гравитацией, которую мы использовали в «Светящихся тенях», стала по-настоящему точной: гравитация действует на всех одинаково, вне зависимости от должности, банковского счёта и уровня допуска.

Послесловие

«Светящиеся тени» заканчивались словами о свободе как способности действовать внутри познанных ограничений. «Долгая память» добавляет к этому важное уточнение: ограничения, о которых мы говорим, созданы людьми. И могут быть изменены людьми.

Осознанность, к которой мы призывали в первой статье, была обращена внутрь: пойми, как работает среда, и действуй в ней грамотно. Осознанность, к которой призывает вторая статья, обращена наружу: пойми, кто эту среду контролирует, и задай вопрос о том, должно ли так быть.

Между двумя этими статьями – принципиальный сдвиг масштаба. «Светящиеся тени» говорили с конкретным человеком о его конкретной цифровой жизни: что публиковать, чего опасаться, как вести себя в среде, правила которой ты не выбирал. «Долгая память» говорит уже не о личной стратегии, а об архитектуре общества. О том, что индивидуальные решения – при всей их важности – недостаточны, когда вопрос стоит о структуре власти над данными.

Можно быть идеально осознанным пользователем, безупречно управлять своим цифровым следом, филигранно выстраивать публичный образ – и оказаться беззащитным перед системой, которая решила, что ваш архив пятнадцатилетней давности содержит нечто, о чём вы и не подозревали. Индивидуальная осознанность – необходимое, но недостаточное условие. Достаточным условием является осознанность коллективная: понимание того, что вопрос «кто контролирует долгую память» – не технический, а политический.

Ваше цифровое прошлое не имеет срока давности. Это факт, который невозможно отменить. Но будущее, в котором это прошлое будет использовано, – ещё не определено. И определяется оно не алгоритмами, а решениями. В том числе вашими. Как и то, чем станет наше цифровое наследие – "многая лета" или "долгая память".