Профессиональный навык

Уверенный пользователь VPN, владею навыками обхода глубокого анализа пакетов (DPI) и знаю, почему Япония лучше Сингапура для просмотра YouTube

Хинт для забывчивого линуксоида

Часто бывает, когда в огромном зоопарке серверов, забываешься где root, а где sudo доступ. Печатаешь по привычке какую команду вроде:

tail /var/log/syslog | grep -i "cron"

и получаешь Permission denied, произносишь "Ну ёшкин кот!" (заменить на свое) и начинаешь листать историю и курсором перемещаться в начало команды чтобы вписать волшебное sudo.

Для себя открыл

sudo !!

Эта команда работает благодаря встроенной функции Bash (и большинства других шеллов, таких как Zsh), где два восклицательных знака (!!) автоматически заменяются на предыдущую выполненную команду целиком.

В этом блоге о Linux публикую полезные команды, терминальные лайфхаки и разные мелочи, которые иногда спасают нервы .

Конец трофейному софту крупного бизнеса. ERP-системы официально стали объектами КИИ

Правительство выкатило масштабный апдейт правил игры для крупного бизнеса, опубликовав распоряжение № 360-р. Документ утверждает перечень из 397 типовых объектов критической информационной инфраструктуры (КИИ). В список включили ERP-системы. Пока что это касается сурового энтерпрайза... химии, металлургии, горнодобывающей, ракетно-космической и оборонки.

На практике для ИТ-отделов начинается старт большого инфраструктурного квеста. Теперь ERP подлежат обязательному категорированию 🤔. Предприятиям придется усиливать защиту, внедрять сегментацию сети и закупать сертифицированные СЗИ для выполнения требований ФСТЭК. Работы поприбавится. С точки зрения государства и ИБ логика понятна. т.к. эти платформы интегрируют ядро бизнес-процессов предприятий, от логистики до производства, и их простой критичен.

А главная боль тут - принудительная миграция. Отсидеться на трофейном западном софте, поддерживаемом костылями и локальными подрядчиками, больше не выйдет. Профильные регуляторы (типа НЦК ИСУ) предлагают поэтапный подход... сначала аудит, потом постепенная миграция с сохранением ключевых процессов. Но мы-то с вами понимаем, что бесшовно пересадить условный металлургический завод с десятилетиями кастомного SAP на отечественные аналоги - задача та ещё.

Ну и куда же без мотивации по миграции. Забыли или не успели подать сведения о категорировании? Штраф до 1,5 млн рублей. Эксплуатируете систему без нужных лицензий ФСБ/ФСТЭК - еще минус 200 тысяч. А если (не дай Бог) ваш импортозамещенный прод ляжет, парализует завод, и ущерб превысит 1 млрд рублей, то тут уже ст. 274.1 УК РФ - до 6 лет лишения свободы для ответственных лиц 😱

Так что, друзья из тяжелого энтерпрайза, если вы думали, что миграция легаси AD на Samba - это стресс, то добро пожаловать на новый хардовый уровень. Безопасники уже радостно потирают руки в ожидании х2 бюджетов, а ИТ-директорам самое время проверить свои уровни ответственности и готовить сухари 😐

З.Ы. А чтобы проходить эти хардовые уровни было чуть проще (или хотя бы веселее), заглядывайте в мой ТГ Типичного Сисадмина. Там я регулярно перевожу законы регуляторов на нормальный язык, разбираю ИТ-новости и делюсь болью инженеров.

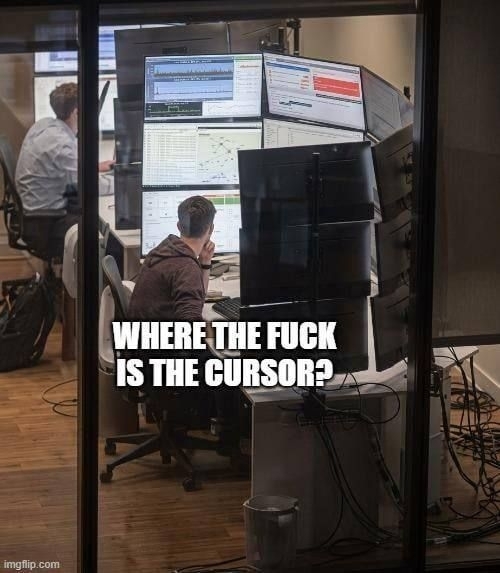

Фряха на ноуте больше не приговор

Алло, это канал об аниме? Патчить больше ничего не нужно.

😈 FreeBSD опубликовал отчет за февраль 2026 года и, походу, грядущий релиз 15.1 (который уже в июне) намечается довольно юзабельный в качестве десктопной системы.

В текстовый инсталлятор завезли опцию установки KDE Plasma 6. Эту фичу не успели допилить к мажорному 15.0. Больше никаких танцев с правкой rc.conf, ручным поднятием иксов и мольбами демону. Достаточно тыкнуть Yes.

По железу тоже неплохие подвижки. В ядро завезли родную поддержку Wi-Fi 4 и 5 для популярных адаптеров Realtek (RTW88 и RTW89). С Wi-Fi 6 пока проблема, т.к. чтобы его запилить, разрабам приходится перепахивать базовый стек net80211, от чего сыпется половина сетевых портов. Зато графический стек продолжает активно обновляться... портирование свежих открытых драйверов из ядра Linux 6.11 завершено уже на 50%.

Также разрабы почти добили S0i3 (режим ожидания\сна), но пока вылавливают плавающие баги, из-за которых некоторые процессоры как-то выходят из состояния сна. Плюс завезли отладку режимов сна по USB даже при отвалившемся графическом драйвере.

NTP исполнилось 40 лет, но он все еще голый

На прошедшем FOSDEM 2026 подняли тему про базовый протокол всея интернета... про NTP. Спецификации уже больше сорока лет, на ней держится синхронизация абсолютно всей мировой инфраструктуры, но она до сих пор гоняет пакеты по UDP в абсолютно открытом виде, без какой-либо криптографии и проверки подлинности источника.

Казалось бы, кому в здравом уме нужно подделывать время? Но давайте вспомним, что происходит, когда часы на серверах разъезжаются хотя бы на пару минут... у кого-то моментально окирпичивается AD, отваливаются все токены двухфакторки, кластеры БД ловят расхождения и всякое другое. И чтобы устроить это корпоративное веселье, атакующему достаточно провести простейший перехват или UDP-спуфинг, подменив ответы от серверов времени.

Но решение проблемы давно существует. Еще в 2020 году инженеры IETF выпустили RFC 8915, описывающий стандарт NTS (Network Time Security). Там сначала по классическому TLS происходит обмен ключами, а затем сами пакеты точного времени защищаются через механизмы аутентифицированного шифрования (AEAD). Это полностью исключает возможность подмены времени в пути, сохраняя при этом миллисекундную точность. На конфе FOSDEM как раз и призывали начать массово внедрять этот стандарт.

Но за окном 2026 год, а стандарт NTS игнорируется чуть более чем везде. Потому что для его внедрения нужно заморачиваться с сертификатами, перенастраивать клиенты (тот же chrony или ntpsec) и переписывать правила на файрволах для новых портов. А у большинства всегда есть задачи поважнее, чем трогать то, что и так работает 😊